Identitätsdiebstahl: Warum dein Passwort-Manager ein Honeypot ist

Wenn es um digitale Sicherheit geht, betet uns der Mainstream seit Jahren das gleiche Mantra vor: „Nutze einen Passwort-Manager!“. Das ist grundsätzlich richtig – doch die Art und Weise, *wie* wir diese Tools nutzen, entscheidet darüber, ob wir wirklich sicher sind oder uns nur in falscher Sicherheit wiegen.

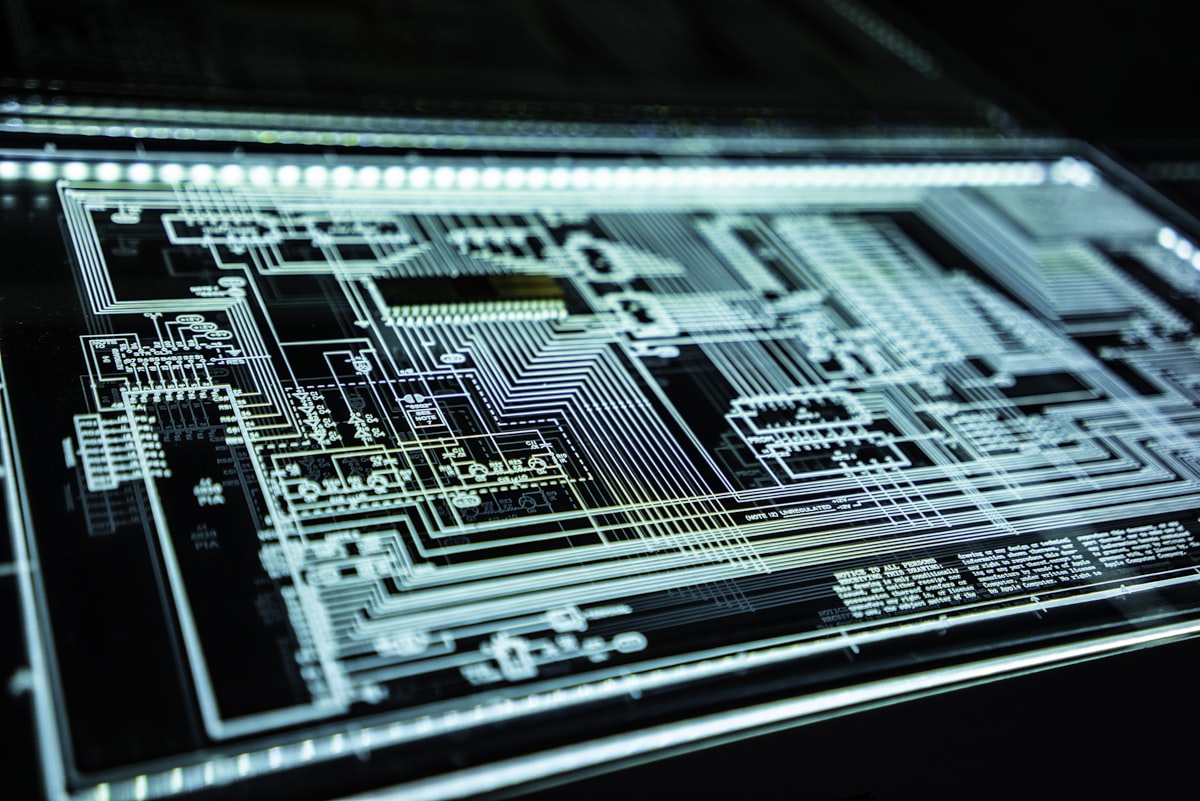

Früher hieß es im Bankwesen: „Nur Gold in der eigenen Hand ist echte Sicherheit.“ Übertragen auf deine Identität bedeutet das: Wer seinen digitalen Generalschlüssel im Cloud-Safe eines Fremden deponiert, hat die Kontrolle bereits abgegeben. Cloud-basierte Passwort-Manager erschaffen einen gigantischen Honeypot – ein Angriffsziel, das für Hacker attraktiver nicht sein könnte.

Threat Model: Dein Passwort-Tresor

- Cloud-Zentralisierung = Single Point of Failure

- ETH-Studie deckt 25+ Angriffsvektoren auf

- Lokale Tresore minimieren das Server-Risiko

- Datenputzer schließt die SIM-Swap-Lücke

Der „Zero Knowledge“-Mythos: ETH Zürich Analyse

Marketing-Abteilungen werfen gerne mit Buzzwords wie „Militärstandard“ oder „Zero Knowledge Encryption“ um sich. Letzteres soll suggerieren, dass der Server-Betreiber absolut nichts über den Inhalt deines Tresors lernen kann.

Forscher der ETH Zürich haben in ihrer Arbeit "Zero Knowledge (About) Encryption" die Branchenriesen Bitwarden, LastPass und Dashlane unter die Lupe genommen. Die Ergebnisse sind ein Desaster für Cloud-Verfechter:

| System | Vektoren | OpSec Risiko |

|---|---|---|

| Bitwarden (Cloud) | 12 Vektoren | Manipulation von Tresor-Metadaten möglich |

| LastPass | 7 Vektoren | Fundamentale Designfehler in der Architektur |

| Lokale Tresore (KeePass) | 0 (Server-side) | Kein zentraler Honeypot im Netz |

Das Fazit der Forscher ist klar: Wenn die Infrastruktur des Anbieters fällt, ist dein "Zero Knowledge"-Tresor unter Umständen wertlos. Die Studie deckte teils fundamentale kryptografische Fehlannahmen auf.

Warum dein Master-Passwort dich nicht vor SIM-Swapping schützt

Selbst wenn dein Passwort-Manager kryptografisch unknackbar wäre, haben Angreifer längst einen leichteren Weg gefunden. Warum Wochen an einer AES-256-Verschlüsselung arbeiten, wenn man das schwächste Glied attackieren kann? Den Faktor Mensch.

Hier kommt der eigentliche Angriffsvektor ins Spiel, den fast alle übersehen: Datenbroker. Sie sammeln systematisch deinen Namen, dein Geburtsdatum, deine Anschrift und Handynummern.

Ein Krimineller ruft bei deinem Mobilfunkanbieter an, gibt sich dank Broker-Daten als du aus und veranlasst einen SIM-Swap. Sobald er deine Nummer hat, ist deine SMS-Zwei-Faktor-Authentifizierung (2FA) nutzlos. Dein 30-Zeichen-Passwort hilft dir gar nichts, wenn der Angreifer über „Passwort vergessen“ einen Code direkt auf SEIN Handy bekommt.

Der Marketing-Trick: Warum "Militärstandard" eine Lüge ist

Viele Anbieter werben mit "AES-256 Verschlüsselung nach Militärstandard". Das klingt beeindruckend, ist aber im Jahr 2026 reines Grundrauschen. Der Standard ist sicher, ja. Aber das Problem ist fast nie die Verschlüsselung selbst, sondern die **Infrastruktur drumherum**.

Was nützt dir der sicherste Tresor der Welt, wenn der Anbieter den Schlüssel (dein Master-Passwort) über manipulierte Web-Interfaces abfangen kann oder wenn die Metadaten deines Tresors verraten, bei welchen Banken du Konten hast? Echte OpSec bedeutet, sich nicht auf Buzzwords zu verlassen, sondern die Angriffsfläche systematisch zu verkleinern.

Die Lösung: Der Drei-Säulen-Schutz

Versteh uns nicht falsch: Passwort-Manager sind ein **essenzieller Baustein** für digitale Hygiene. Wer sich hunderte Passwörter merken will, ist zum Scheitern verurteilt. Doch echte Sicherheit ist kein Produkt, das man kauft, sondern ein Prozess. Die unschlagbare Kombination für 2026 besteht aus drei Säulen:

1. Lokaler Tresor

Nutze Tools wie KeePassXC. Deine Passwörter verlassen niemals dein Gerät. Kein Cloud-Honeypot, kein Server-Risiko.

2. Hardware-Tokens

Vergiss SMS-2FA. Nutze Yubikeys. Ein Angreifer braucht physischen Zugriff auf deinen Token, um sich einzuloggen.

3. Datenlöschung

Entziehe **Angreifern** die Munition für Social Engineering. Ohne deine Privatdaten bei Brokern scheitert jeder SIM-Swap-Versuch UND Angriffsversuch bereits im Ansatz.

Checkliste: Dein OpSec-Setup 2026

- Passwort-Manager auf lokal umstellen (z.B. KeePassXC)

- Alle SMS-2FA Verfahren durch Hardware-Tokens (Yubikey) ersetzen

- Datenputzer Scan starten: Wo liegen meine Daten noch offen?

- DSGVO-Löschanfragen an die Top 100 Datenbroker automatisieren

Erst wenn diese drei Faktoren zusammenspielen, erreichst du ein Sicherheitsniveau, das 99,9% aller Angreifer abschreckt. Ein Passwort-Manager allein ist nur ein verschlossenes Fenster in einem Haus ohne Wände.

Die beste Verschlüsselung ist wertlos, wenn deine Privatdaten für jeden Hacker kaufbar sind.

Entziehe den Angreifern die Datengrundlage für Social Engineering und SIM-Swaps.

Jetzt Daten bei Brokern löschen lassenDefense in Depth: Die Datenputzer-Strategie

Wirkliche Sicherheit – echte OpSec – funktioniert nur nach dem Prinzip Defense in Depth (Verteidigung in der Tiefe). Ein lokaler Passwort-Manager ist deine Haustür. Aber du musst auch dafür sorgen, dass niemand deine Adresse kennt.

Datenputzer.de setzt an der Wurzel an. Wir entziehen Kriminellen die Munition:

-

OSINT-Prophylaxe: Wir scannen Personensuchmaschinen nach deinen Profilen, bevor Angreifer es tun.

-

Juristische Takedowns: Wir zwingen Datenbroker mittels DSGVO zur restlosen Löschung deiner Datensätze.

-

SIM-Swap Prävention: Ohne deine Adresse und dein Geburtsdatum scheitern Angreifer an den Sicherheitsfragen der Provider.

-

Shadow-IT Detection: Wir finden kompromittierte Accounts bei kleinen, vergessenen Anbietern, die oft unbemerkt als Einfallstor für Angreifer dienen.

FAQ: Passwort-Manager & OpSec

Welche Passwort-Manager Alternative ist am sichersten?

Hilft 2FA nicht gegen Identitätsdiebstahl?

Hör auf, ein leichtes Ziel zu sein.

Passwort-Manager + 2FA-Token + Datenlöschung = Echte digitale Souveränität.

Spielfeld bereinigen (ab 5€)Die ultimative OpSec-Erweiterung für Deutschland

Wissenschaftliche Quelle: "Zero Knowledge (About) Encryption: A Comparative Security Analysis" (ETH Zürich / USI, 2026)